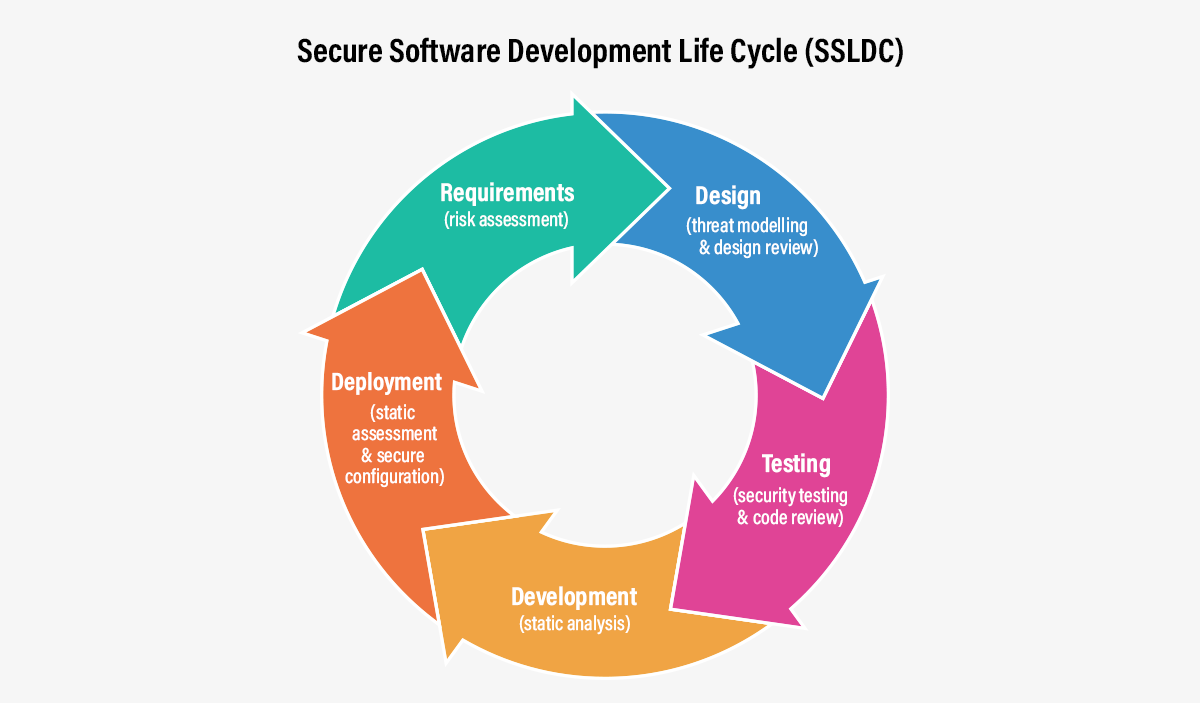

Το ασφαλές λογισμικό Ο κύκλος ζωής ανάπτυξης (SSDLC) είναι μια διαδικασία που βοηθά τους προγραμματιστές να δημιουργήσουν λογισμικό που είναι ασφαλές και αξιόπιστο. Το SSDLC βοηθά τους οργανισμούς να αναγνωρίζουν και να διαχειρίζονται κινδύνους ασφάλειας σε όλη τη διαδικασία ανάπτυξης λογισμικού. Σε αυτήν την ανάρτηση ιστολογίου, θα συζητήσουμε τα βασικά στοιχεία του SSDLC και πώς μπορεί να βοηθήσει την επιχείρησή σας να δημιουργήσει πιο ασφαλές λογισμικό!

Πώς ξεκινά ένας Κύκλος Ζωής Ασφαλούς Ανάπτυξης Λογισμικού;

Το SSDLC ξεκινά με μια ανάλυση απαιτήσεων ασφαλείας, η οποία χρησιμοποιείται για τον εντοπισμό των κινδύνων ασφαλείας που σχετίζονται με ένα έργο λογισμικού. Μόλις εντοπιστούν οι κίνδυνοι, οι προγραμματιστές μπορούν να δημιουργήσουν ένα σχέδιο για τον μετριασμό αυτών των κινδύνων. Το επόμενο βήμα στο SSDLC είναι η υλοποίηση, όπου οι προγραμματιστές γράφουν και δοκιμάζουν κώδικα για να διασφαλίσουν ότι πληροί όλες τις απαιτήσεις ασφαλείας.

Τι συμβαίνει μετά την εγγραφή και τη δοκιμή του κώδικα;

Αφού γραφτεί και δοκιμαστεί ο κώδικας, πρέπει να ελεγχθεί από μια ομάδα ειδικών σε θέματα ασφάλειας για να μπορέσει να αναπτυχθεί. Αυτή η διαδικασία αναθεώρησης βοηθά να διασφαλιστεί ότι όλα τρωτά σημεία έχουν αντιμετωπιστεί και ότι το λογισμικό είναι έτοιμο για παραγωγή. Τέλος, μόλις αναπτυχθεί το λογισμικό, οι οργανισμοί πρέπει να το παρακολουθούν συνεχώς για νέες απειλές και τρωτά σημεία.

Το SSDLC είναι ένα σημαντικό εργαλείο για επιχειρήσεις που θέλουν να δημιουργήσουν πιο ασφαλές λογισμικό. Ακολουθώντας αυτή τη διαδικασία, οι επιχειρήσεις μπορούν να διασφαλίσουν ότι το λογισμικό τους είναι αξιόπιστο και απαλλαγμένο από τρωτά σημεία. Εάν ενδιαφέρεστε να μάθετε περισσότερα για το SSDLC, επικοινωνήστε με έναν ειδικό ασφαλείας σήμερα!