Υπάρχουν πολλές χρήσιμες εναλλακτικές λύσεις ανοιχτού κώδικα εκτός από τις εγγενείς λύσεις ασφάλειας που παρέχουν οι εταιρείες cloud.

Ακολουθεί ένα παράδειγμα οκτώ εξαιρετικών τεχνολογιών ασφάλειας cloud ανοιχτού κώδικα.

Η AWS, η Microsoft και η Google είναι μερικές μόνο εταιρείες cloud που παρέχουν μια ποικιλία από εγγενείς λειτουργίες ασφάλειας. Αν και αυτές οι τεχνολογίες είναι αναμφίβολα χρήσιμες, δεν μπορούν να ικανοποιήσουν τις ανάγκες όλων. Οι ομάδες πληροφορικής ανακαλύπτουν συχνά κενά στην ικανότητά τους να δημιουργούν και να διατηρούν με ασφάλεια φόρτους εργασίας σε όλες αυτές τις πλατφόρμες καθώς προχωρά η ανάπτυξη cloud. Στο τέλος, εναπόκειται στον χρήστη να κλείσει αυτά τα κενά. Οι τεχνολογίες ασφάλειας cloud ανοιχτού κώδικα είναι χρήσιμες σε καταστάσεις όπως αυτή.

Οι ευρέως χρησιμοποιούμενες τεχνολογίες ασφάλειας cloud ανοιχτού κώδικα δημιουργούνται συχνά από οργανισμούς όπως το Netflix, η Capital One και η Lyft που διαθέτουν μεγάλες ομάδες IT με σημαντική τεχνογνωσία στο cloud. Οι ομάδες ξεκινούν αυτά τα έργα για να λύσουν ορισμένες απαιτήσεις που δεν ικανοποιούνται από τα εργαλεία και τις υπηρεσίες που είναι ήδη διαθέσιμα, και ανοίγουν τέτοιο λογισμικό με την ελπίδα ότι θα είναι χρήσιμο και σε άλλες επιχειρήσεις. Αν και δεν είναι all-inclusive, αυτή η λίστα με τις πιο δημοφιλείς λύσεις ασφάλειας cloud ανοιχτού κώδικα στο GitHub είναι ένα εξαιρετικό μέρος για να ξεκινήσετε. Πολλά από αυτά είναι συμβατά με άλλες ρυθμίσεις cloud, ενώ άλλα έχουν κατασκευαστεί ρητά για να λειτουργούν με το AWS, το πιο δημοφιλές δημόσιο cloud. Εξετάστε αυτές τις τεχνολογίες ασφαλείας για απόκριση σε περιστατικά, προληπτικές δοκιμές και ορατότητα.

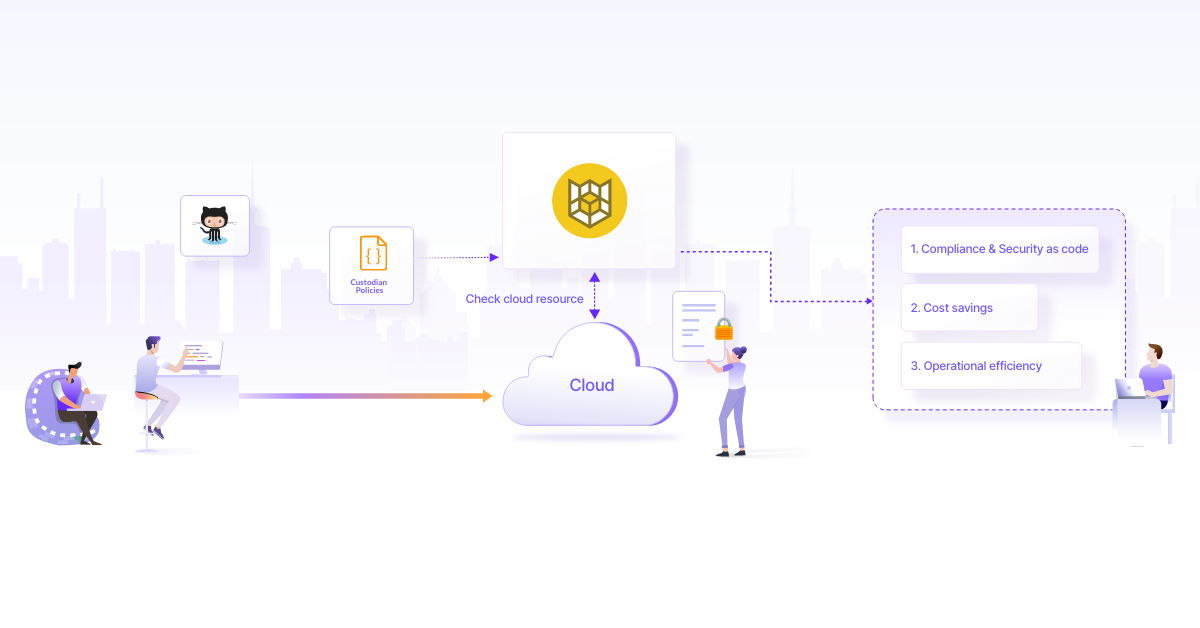

Cloud Custodian

Η διαχείριση των περιβαλλόντων AWS, Microsoft Azure και Google Cloud Platform (GCP) γίνεται με τη βοήθεια του Cloud Custodian, μιας μηχανής κανόνων ανιθαγενούς. Με ενοποιημένες αναφορές και αναλυτικά στοιχεία, συνδυάζει αρκετές από τις ρουτίνες συμμόρφωσης που χρησιμοποιούν οι επιχειρήσεις σε μια ενιαία πλατφόρμα. Μπορείτε να θεσπίσετε κανόνες χρησιμοποιώντας το Cloud Custodian που συγκρίνουν το περιβάλλον με τις απαιτήσεις ασφάλειας και συμμόρφωσης, καθώς και κριτήρια βελτιστοποίησης κόστους. Το είδος και η ομάδα των πόρων προς έλεγχο, καθώς και οι ενέργειες που πρέπει να γίνουν σε αυτούς τους πόρους, εκφράζονται στις πολιτικές του Cloud Custodian, οι οποίες ορίζονται στο YAML. Μπορείτε, για παράδειγμα, να δημιουργήσετε μια πολιτική που καθιστά διαθέσιμη την κρυπτογράφηση κάδου για όλους τους κάδους Amazon S3. Για την αυτόματη επίλυση κανόνων, μπορείτε να ενσωματώσετε το Cloud Custodian με χρόνους εκτέλεσης χωρίς διακομιστή και εγγενείς υπηρεσίες cloud. Αρχικά δημιουργήθηκε και διατέθηκε ως δωρεάν πηγή από

Χαρτογραφία

Το κύριο σχέδιο εδώ είναι οι χάρτες υποδομής που είναι κατασκευασμένοι με χαρτογραφία. Αυτό το εργαλείο αυτόματης δημιουργίας γραφημάτων παρέχει μια οπτική αναπαράσταση των συνδέσεων μεταξύ των στοιχείων της υποδομής cloud. Αυτό μπορεί να αυξήσει τη συνολική ορατότητα ασφάλειας της ομάδας. Χρησιμοποιήστε αυτό το εργαλείο για να δημιουργήσετε αναφορές περιουσιακών στοιχείων, να εντοπίσετε πιθανούς φορείς επίθεσης και να εντοπίσετε ευκαιρίες βελτίωσης της ασφάλειας. Οι μηχανικοί της Lyft δημιούργησαν χαρτογραφία, η οποία χρησιμοποιεί μια βάση δεδομένων Neo4j. Υποστηρίζει μια ποικιλία υπηρεσιών AWS, G Suite και Google Cloud Platform.

Diffy

Ένα εξαιρετικά δημοφιλές εργαλείο διαλογής εργαλείων για ψηφιακή εγκληματολογία και απόκριση συμβάντων ονομάζεται Diffy (DFIR). Η ευθύνη της ομάδας σας DFIR είναι να αναζητήσει τα περιουσιακά σας στοιχεία για τυχόν στοιχεία που άφησε πίσω του ο εισβολέας αφού το περιβάλλον σας έχει ήδη δεχτεί επίθεση ή χακάρει. Αυτό μπορεί να απαιτεί επίπονη εργασία με τα χέρια. Ένας μηχανισμός διαφοροποίησης που προσφέρεται από το Diffy αποκαλύπτει ανώμαλες περιπτώσεις, εικονικές μηχανές και άλλες δραστηριότητες πόρων. Για να βοηθήσει την ομάδα του DFIR να εντοπίσει τις τοποθεσίες των επιτιθέμενων, ο Diffy θα τους ενημερώσει για το ποιοι πόροι ενεργούν παράξενα. Το Diffy βρίσκεται ακόμα στα αρχικά στάδια ανάπτυξής του και τώρα υποστηρίζει μόνο παρουσίες Linux στο AWS, ωστόσο η αρχιτεκτονική του πρόσθετου θα μπορούσε να ενεργοποιήσει άλλα σύννεφα. Η Ομάδα Ασφαλείας Πληροφοριών και Απόκρισης του Netflix επινόησε το Diffy, το οποίο είναι γραμμένο σε Python.

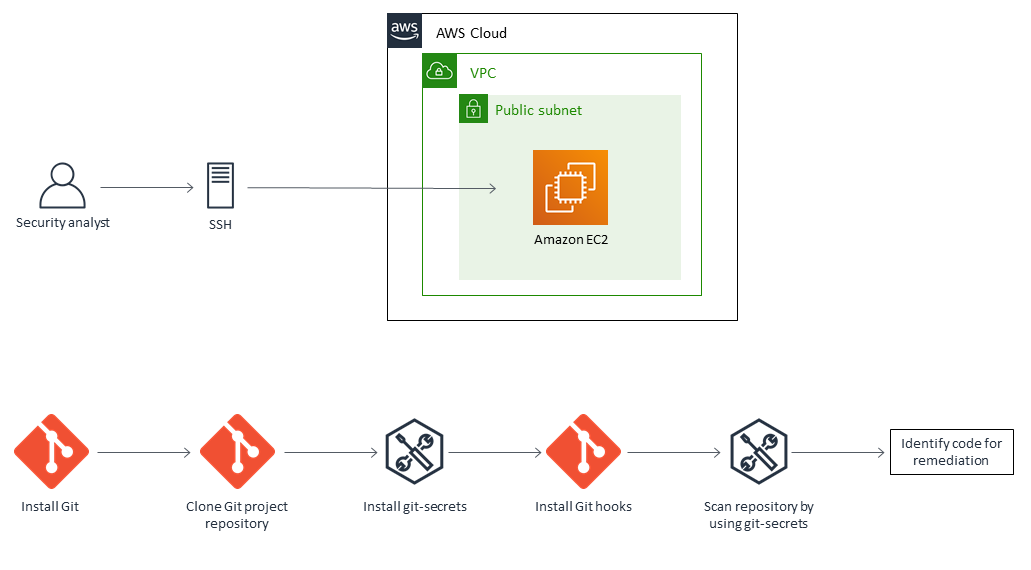

Git-μυστικά

Αυτό το εργαλείο ασφαλείας ανάπτυξης που ονομάζεται Git-secrets σας απαγορεύει να αποθηκεύετε μυστικά καθώς και άλλα ευαίσθητα δεδομένα στο αποθετήριο Git σας. Οποιαδήποτε μηνύματα δεσμεύσεων ή δεσμεύσεων που ταιριάζουν σε ένα από τα προκαθορισμένα, απαγορευμένα μοτίβα εκφράσεων απορρίπτονται μετά τη σάρωση. Το Git-secrets δημιουργήθηκε με γνώμονα το AWS. Αναπτύχθηκε από την AWS Labs, η οποία εξακολουθεί να είναι υπεύθυνη για τη συντήρηση του έργου.

OSSEC

Το OSSEC είναι μια πλατφόρμα ασφαλείας που ενσωματώνει την παρακολούθηση αρχείων καταγραφής, την ασφάλεια πληροφορίες και διαχείριση συμβάντων και ανίχνευση εισβολής βάσει κεντρικού υπολογιστή. Μπορείτε να το χρησιμοποιήσετε σε VM που βασίζονται σε σύννεφο, παρόλο που είχε αρχικά σχεδιαστεί για προστασία εσωτερικής εγκατάστασης. Η προσαρμοστικότητα της πλατφόρμας είναι ένα από τα πλεονεκτήματά της. Τα περιβάλλοντα σε AWS, Azure και GCP μπορούν να το χρησιμοποιήσουν. Επιπλέον, υποστηρίζει μια ποικιλία λειτουργικών συστημάτων, συμπεριλαμβανομένων των Windows, Linux, Mac OS X και Solaris. Εκτός από την παρακολούθηση χωρίς πράκτορα και πράκτορα, το OSSEC προσφέρει έναν κεντρικό διακομιστή διαχείρισης για την παρακολούθηση κανόνων σε διάφορες πλατφόρμες. Τα κύρια χαρακτηριστικά του OSSEC περιλαμβάνουν: Οποιαδήποτε αλλαγή αρχείου ή καταλόγου στο σύστημά σας θα εντοπιστεί από την παρακολούθηση της ακεραιότητας των αρχείων, η οποία θα σας ειδοποιήσει. Η παρακολούθηση αρχείων καταγραφής συγκεντρώνει, εξετάζει και σας ειδοποιεί για οποιαδήποτε ασυνήθιστη συμπεριφορά από όλα τα αρχεία καταγραφής του συστήματος.

Ανίχνευση Rootkit, η οποία σας ειδοποιεί εάν το σύστημά σας υποστεί μια αλλαγή όπως ένα rootkit. Όταν ανακαλυφθούν συγκεκριμένες εισβολές, το OSSEC μπορεί να ανταποκριθεί ενεργά και να ενεργήσει αμέσως. Το Ίδρυμα OSSEC επιβλέπει τη συντήρηση του OSSEC.

GoPhish

Για phish δοκιμή προσομοίωσης, το Gophish είναι ένα πρόγραμμα ανοιχτού κώδικα που επιτρέπει την αποστολή email, την παρακολούθηση τους και τον προσδιορισμό του πόσοι παραλήπτες έκαναν κλικ σε συνδέσμους στα ψεύτικα email σας. Και μπορείτε να αναζητήσετε όλα τα στατιστικά τους. Δίνει σε μια κόκκινη ομάδα έναν αριθμό μεθόδων επίθεσης, συμπεριλαμβανομένων κανονικών email, email με συνημμένα, ακόμα και RubberDuckies για να δοκιμάσει τη φυσική και ψηφιακή ασφάλεια. Αυτή τη στιγμή πάνω από 36 Phishing πρότυπα είναι διαθέσιμα από την κοινότητα. Μια διανομή που βασίζεται σε AWS, προφορτωμένη με πρότυπα και ασφαλισμένη στα πρότυπα CIS, διατηρείται από τη HailBytes εδώ.

Ληστής

Το Prowler είναι ένα εργαλείο γραμμής εντολών για το AWS που αξιολογεί την υποδομή σας σε σύγκριση με τα πρότυπα που έχουν οριστεί για το AWS από το Κέντρο Ασφάλειας Διαδικτύου, καθώς και τις επιθεωρήσεις GDPR και HIPAA. Έχετε την επιλογή να ελέγξετε την πλήρη υποδομή σας ή ένα συγκεκριμένο προφίλ ή περιοχή AWS. Το Prowler έχει τη δυνατότητα να εκτελεί πολλές αξιολογήσεις ταυτόχρονα και να υποβάλλει αναφορές σε μορφές όπως CSV, JSON και HTML. Επιπλέον, περιλαμβάνεται το AWS Security Hub. Ο Toni de la Fuente, ειδικός σε θέματα ασφάλειας της Amazon που εξακολουθεί να συμμετέχει στη συντήρηση του έργου, ανέπτυξε το Prowler.

Μαϊμού ασφαλείας

Στις ρυθμίσεις AWS, GCP και OpenStack, το Security Monkey είναι ένα εργαλείο παρακολούθησης που παρακολουθεί τις τροποποιήσεις πολιτικής και τις αδύναμες ρυθμίσεις. Για παράδειγμα, το Security Monkey στο AWS σάς ειδοποιεί κάθε φορά που δημιουργείται ή αφαιρείται ένας κάδος S3 καθώς και μια ομάδα ασφαλείας, παρακολουθεί τα κλειδιά AWS Identity & Access Management και εκτελεί πολλές άλλες εργασίες παρακολούθησης. Το Netflix δημιούργησε το Security Monkey, αν και προσφέρει μόνο μικρές επιδιορθώσεις προβλημάτων από τώρα. Το AWS Config και το Google Cloud Assets Inventory είναι υποκατάστατα προμηθευτών.

Για να δείτε ακόμα περισσότερα υπέροχα εργαλεία ανοιχτού κώδικα στο AWS, ανατρέξτε στο HailBytes' Προσφορές AWS marketplace εδώ.