Ως χρήστης των Υπηρεσιών Ιστού της Amazon (AWS), είναι σημαντικό να κατανοήσετε πώς λειτουργούν οι ομάδες ασφαλείας και το βέλτιστες πρακτικές για την τοποθέτησή τους.

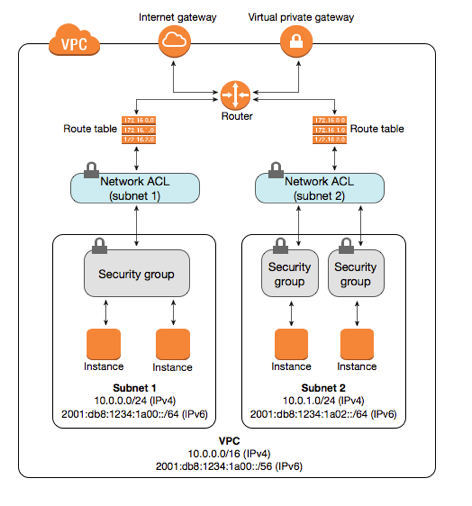

Οι ομάδες ασφαλείας λειτουργούν ως τείχος προστασίας για τις παρουσίες σας AWS, ελέγχοντας την εισερχόμενη και εξερχόμενη κυκλοφορία στις παρουσίες σας.

Σε αυτήν την ανάρτηση ιστολογίου, θα συζητήσουμε τέσσερις σημαντικές βέλτιστες πρακτικές ομάδας ασφαλείας που πρέπει να ακολουθήσετε για να διατηρήσετε τα δεδομένα σας ασφαλή.

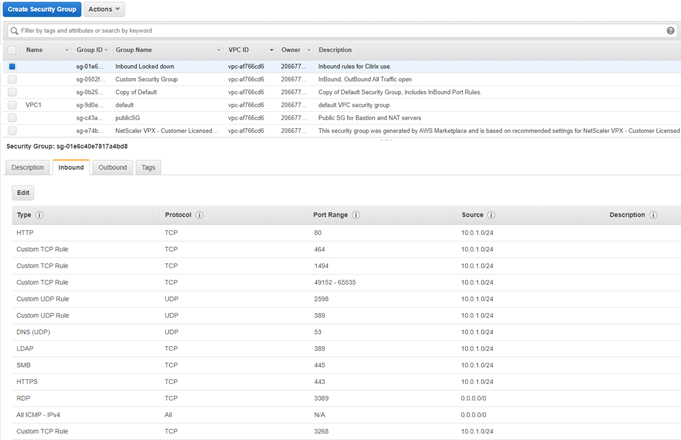

Όταν δημιουργείτε μια ομάδα ασφαλείας, θα χρειαστεί να καθορίσετε ένα όνομα και μια περιγραφή. Το όνομα μπορεί να είναι ό,τι θέλετε, αλλά η περιγραφή είναι σημαντική καθώς θα σας βοηθήσει να θυμηθείτε τον σκοπό της ομάδας ασφαλείας αργότερα. Κατά τη διαμόρφωση των κανόνων ομάδας ασφαλείας, θα χρειαστεί να καθορίσετε το πρωτόκολλο (TCP, UDP ή ICMP), το εύρος θύρας, την πηγή (οπουδήποτε ή συγκεκριμένο διεύθυνση IP), και εάν θα επιτραπεί ή θα απορριφθεί η κυκλοφορία. Είναι σημαντικό να επιτρέπετε μόνο την επισκεψιμότητα από αξιόπιστες πηγές που γνωρίζετε και αναμένετε.

Ποια είναι τα τέσσερα πιο συνηθισμένα λάθη κατά τη διαμόρφωση ομάδων ασφαλείας;

Ένα από τα πιο συνηθισμένα λάθη που γίνονται κατά τη διαμόρφωση των ομάδων ασφαλείας είναι να ξεχάσουμε να προσθέσουμε έναν ρητή κανόνα άρνησης όλων.

Από προεπιλογή, το AWS θα επιτρέπει όλη την επισκεψιμότητα εκτός εάν υπάρχει ρητός κανόνας για την άρνησή της. Αυτό μπορεί να οδηγήσει σε τυχαίες διαρροές δεδομένων εάν δεν είστε προσεκτικοί. Να θυμάστε πάντα να προσθέτετε έναν κανόνα άρνησης όλων στο τέλος της διαμόρφωσης της ομάδας ασφαλείας σας για να διασφαλίσετε ότι μόνο η επισκεψιμότητα που έχετε επιτρέψει ρητά μπορεί να φτάσει στις παρουσίες σας.

Ένα άλλο συνηθισμένο λάθος είναι η χρήση υπερβολικά επιτρεπτικών κανόνων.

Για παράδειγμα, το να επιτρέπεται όλη η κυκλοφορία στη θύρα 80 (η προεπιλεγμένη θύρα για την κυκλοφορία ιστού) δεν συνιστάται, καθώς αφήνει την παρουσία σας ανοιχτή για επίθεση. Εάν είναι δυνατόν, προσπαθήστε να είστε όσο το δυνατόν πιο συγκεκριμένοι κατά τη διαμόρφωση των κανόνων της ομάδας ασφαλείας σας. Επιτρέψτε μόνο την κίνηση που χρειάζεστε απολύτως και τίποτα περισσότερο.

Είναι σημαντικό να διατηρείτε ενημερωμένες τις ομάδες ασφαλείας σας.

Εάν κάνετε αλλαγές στην εφαρμογή ή την υποδομή σας, φροντίστε να ενημερώσετε τους κανόνες της ομάδας ασφαλείας ανάλογα. Για παράδειγμα, εάν προσθέσετε μια νέα υπηρεσία στην παρουσία σας, θα χρειαστεί να ενημερώσετε τους κανόνες της ομάδας ασφαλείας για να επιτρέπεται η κυκλοφορία σε αυτήν την υπηρεσία. Αν δεν το κάνετε αυτό, θα μπορούσε να αφήσει την παρουσία σας ευάλωτη σε επίθεση.

Τέλος, αποφύγετε τη χρήση πάρα πολλών διακριτών ομάδων ασφαλείας.

Θέλετε να περιορίσετε τον αριθμό των διακριτών ομάδων ασφαλείας στο ελάχιστο. Η παραβίαση λογαριασμού μπορεί να προκύψει από πολλές αιτίες, μία από τις οποίες είναι η λανθασμένη ρύθμιση ομάδας ασφαλείας. Οι επιχειρήσεις ενδέχεται να περιορίσουν τον κίνδυνο εσφαλμένης διαμόρφωσης λογαριασμού μειώνοντας τον αριθμό των ξεχωριστών ομάδων ασφαλείας.

Ακολουθώντας αυτές τις τέσσερις σημαντικές βέλτιστες πρακτικές, μπορείτε να βοηθήσετε να διατηρήσετε τα δεδομένα AWS σας ασφαλή και ασφαλή. Οι ομάδες ασφαλείας αποτελούν σημαντικό μέρος της Ασφάλεια AWS, οπότε φροντίστε να αφιερώσετε χρόνο για να κατανοήσετε πώς λειτουργούν και να τα διαμορφώσετε σωστά.

Ευχαριστώ για την ανάγνωση!

Έχετε ερωτήσεις ή σχόλια σχετικά με τις ομάδες ασφαλείας AWS;

Ενημερώστε μας στα σχόλια παρακάτω ή στείλτε μας ping μέσω contact@hailbytes.com!

Και φροντίστε να μας ακολουθήσετε στο Twitter και το Facebook για περισσότερες χρήσιμες συμβουλές και κόλπα σχετικά με όλα τα πράγματα στις Υπηρεσίες Ιστού της Amazon.

Μέχρι την επόμενη φορά!